Een phishingmail ziet er steeds echter uit. Ransomware wordt steeds geavanceerder. En de IT-afdeling? Die heeft niet genoeg uren in een dag om alle meldingen handmatig te controleren.

De cijfers liegen er niet om. Nederlandse bedrijven kregen in 2024 te maken met een recordaantal cyberaanvallen. Het Nationaal Cyber Security Centrum (CSBN 2024) waarschuwt dat aanvallen niet alleen toenemen in aantal, maar ook in complexiteit. Waar je vijf jaar geleden nog weg kwam met een goede firewall en gezond verstand, is dat nu niet meer genoeg.

Gelukkig is er ook goed nieuws. Dezelfde technologie die aanvallers gebruiken om hun methodes te verfijnen, kunnen verdedigers inzetten om ze te stoppen. AI cybersecurity is geen toekomstmuziek meer. Het is vandaag beschikbaar, ook voor middelgrote bedrijven zonder eigen Security Operations Center.

Maar wat betekent dat concreet? Hoe werkt AI in beveiliging? En belangrijker: wat kun jij ermee als IT-manager of ondernemer? In dit artikel krijg je een praktisch overzicht. Geen verkooppraatjes over “next-gen security” of “autonomous threat hunting”, maar concrete informatie over wat er mogelijk is en waar je moet beginnen.

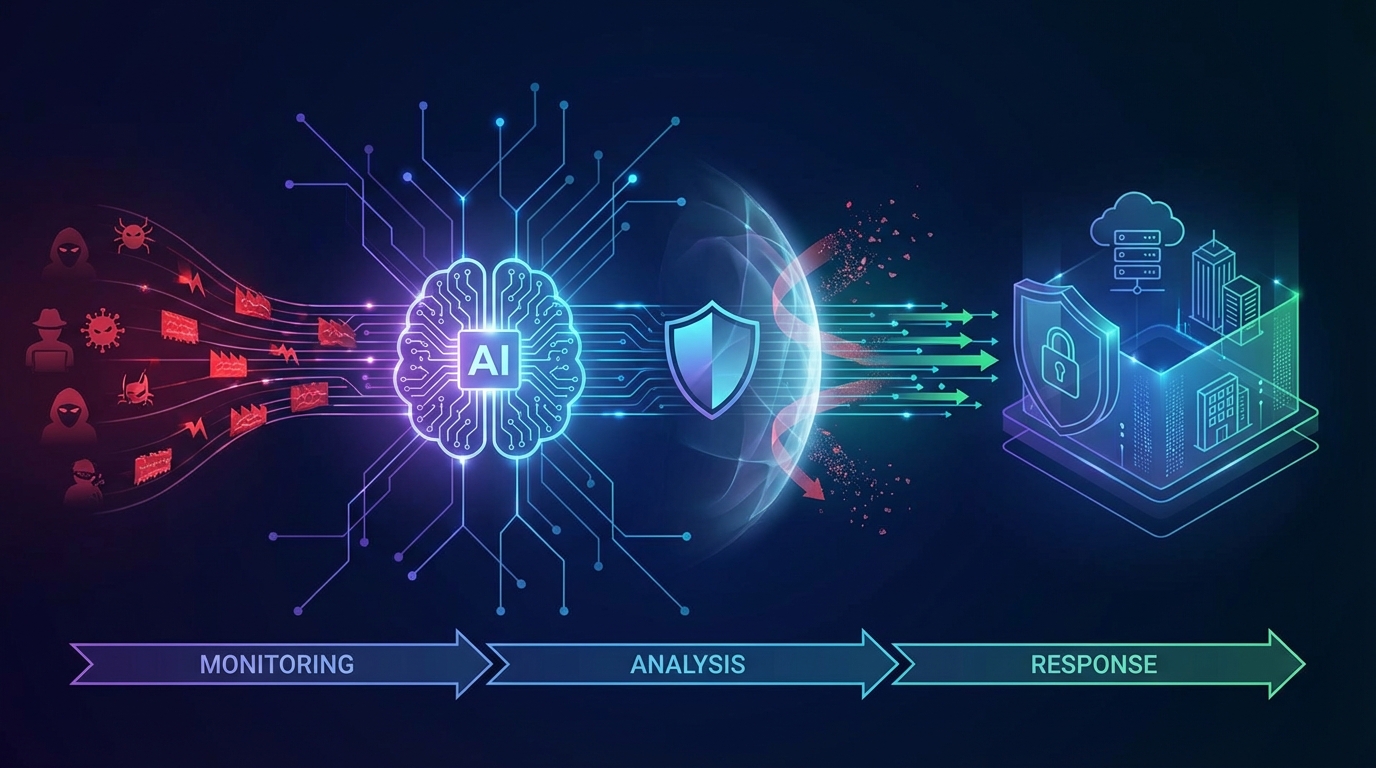

Hoe werkt AI in cybersecurity?

Om te begrijpen waarom AI zo waardevol is voor beveiliging, moet je eerst weten hoe traditionele security werkt. En waar de grenzen liggen.

Klassieke beveiligingssoftware werkt met signatures. Dat zijn vingerafdrukken van bekende dreigingen. Een antivirusprogramma heeft een database met miljoenen van die vingerafdrukken. Komt er een bestand langs dat matcht? Alarm. Werkt prima voor bekende malware.

Het probleem: nieuwe varianten. Criminelen passen hun malware continu aan. Een kleine wijziging in de code en de vingerafdruk klopt niet meer. Het bestand glipt door de controle. Dit is waarom je antivirusprogramma regelmatig updates krijgt. Zonder die updates beschermt het alleen tegen verouderde dreigingen.

AI werkt anders. In plaats van zoeken naar exacte matches, leert het patronen herkennen. Een AI-systeem analyseert het gedrag van software, niet alleen de code. Wat doet dit programma? Probeert het bestanden te versleutelen? Verbindt het met verdachte servers? Kopieert het wachtwoorden?

Dit heet behavioral analysis. Het systeem bouwt een beeld van wat normaal is. Alles wat daarbuiten valt, wordt verdacht. Niet omdat het op een bekende vingerafdruk lijkt, maar omdat het zich vreemd gedraagt.

Machine learning versus traditionele regels

Nog een verschil. Traditionele beveiligingsregels zijn door mensen geschreven. “Blokkeer verkeer van dit IP-adres.” “Waarschuw bij meer dan vijf mislukte inlogpogingen.” Die regels werken, maar ze zijn beperkt tot wat mensen kunnen bedenken.

Machine learning-systemen schrijven hun eigen regels. Ze krijgen voorbeelden van aanvallen en normaal gedrag, en vinden zelf de patronen die onderscheid maken. Soms ontdekken ze signalen die een menselijke analist nooit had opgemerkt. Een subtiele timing in netwerkverkeer. Een combinatie van acties die afzonderlijk normaal zijn, maar samen verdacht.

Dit betekent niet dat menselijke expertise overbodig wordt. Integendeel. De AI is een krachtig hulpmiddel, maar iemand moet het systeem trainen, de output interpreteren en beslissen wat er met alerts gebeurt. Het vervangt de security-specialist niet. Het maakt die specialist effectiever.

Dreigingsdetectie met AI: sneller en slimmer

De klassieke uitdaging bij ai cybersecurity voor elke IT-afdeling: te veel meldingen, te weinig tijd.

Een gemiddeld beveiligingssysteem genereert honderden of duizenden alerts per dag. De meeste zijn vals alarm. Maar tussendoor zitten de echte dreigingen. Een mens die elke melding handmatig beoordeelt, raakt uitgeput. Alert fatigue noemen ze dat. En precies dan glipt de echte aanval erdoor.

AI kan helpen door alerts te prioriteren. Het systeem leert welke meldingen historisch gezien serieus waren en welke ruis. Combinaties van signalen die samen op een echte aanval wijzen, krijgen voorrang. De security-analist ziet niet meer duizend losse meldingen, maar een gerangschikte lijst met de meest waarschijnlijke dreigingen bovenaan.

Zero-day detectie

Een van de krachtigste toepassingen is het herkennen van zero-day aanvallen. Dat zijn aanvallen die misbruik maken van kwetsbaarheden die nog niet bekend zijn. Geen enkele signature-database beschermt je hiertegen, want de vingerafdruk bestaat nog niet.

AI-systemen kunnen ook hier helpen. Niet door de specifieke exploit te herkennen, maar door het afwijkende gedrag dat eruit voortvloeit. Software die opeens rechten probeert te escaleren. Ongebruikelijke datastromen naar externe servers. Processen die andere processen opstarten op manieren die niet bij normaal gebruik passen.

Het is geen perfecte bescherming. Geavanceerde aanvallers kunnen hun activiteit maskeren. Maar het is een extra laag die traditionele beveiliging niet biedt.

Realtime monitoring

Waar menselijke analisten werken in shifts en soms uren nodig hebben om data te verzamelen, draait AI 24 uur per dag. Het verwerkt logs van firewalls, endpoints, e-mailservers en cloudapplicaties tegelijkertijd. Patronen die over meerdere systemen verspreid zijn, worden samengebracht.

Dit is waar de term SIEM (Security Information and Event Management) vaak valt. Moderne SIEM-platforms gebruiken AI om de datastroom beheersbaar te maken. Ze correleren events, bouwen tijdlijnen van incidenten, en geven analisten een samenhangende kijk op wat er gebeurt in plaats van losse puzzelstukjes.

Phishing herkennen met AI

Als er een aanvalsmethode is die blijft werken, is het phishing. Ondanks alle training blijven mensen klikken op links in mails die van hun bank, hun baas of hun pakketbezorger lijken te komen. Niet omdat ze dom zijn, maar omdat de mails steeds beter worden.

Traditionele phishing-filters werken met lijsten van bekende malafide afzenders en verdachte URL’s. Effectief tegen bekende campagnes, maar nieuwe phishing-sites zijn soms maar enkele uren actief voordat ze alweer verdwijnen. Te kort om op een zwarte lijst te komen.

AI-phishing-detectie kijkt verder dan afzender en URL. Het analyseert de tekst van de mail. Is de schrijfstijl consistent met eerdere mails van deze afzender? Bevat de boodschap druk-tactieken die typisch zijn voor phishing? Zijn er subtiele onregelmatigheden in het taalgebruik?

Context is alles

Een sterk AI-systeem begrijpt context. “Klik hier om je wachtwoord te resetten” is verdacht als je geen wachtwoordreset hebt aangevraagd. Het is normaal als je dat vijf minuten geleden deed. Die context maakt het verschil tussen een terechte blokkering en een gefrustreerde medewerker die zijn mail niet kan lezen.

Sommige systemen gaan verder door te leren wat normaal is voor specifieke gebruikers. Krijgt deze medewerker vaak mails van externe partijen? Of alleen van collega’s? Een mail van een onbekende afzender is verdachter voor een magazijnmedewerker dan voor een sales-manager.

Training en bewustwording

AI vervangt niet de noodzaak om medewerkers te trainen. Het vermindert het aantal phishing-mails dat doorkomt, maar geen filter is honderd procent waterdicht. De combinatie werkt het beste: technologie die de bulk tegenhoudt, en mensen die weten hoe ze de rest herkennen.

Moderne security-awareness platforms gebruiken zelf ook AI. Ze genereren realistische phishing-simulaties afgestemd op je organisatie. Een nep-mail die zogenaamd van je eigen IT-afdeling komt, in dezelfde stijl als echte berichten. Wie klikt, krijgt direct training. Zo bouw je een menselijke firewall naast de technische.

Automatische response: van detectie naar actie

Detectie is stap een. Maar wat doe je als je een dreiging vindt?

Bij traditionele incident response belt het systeem als het ware 112, waarna een mens beslist wat er moet gebeuren. Dat werkt, maar er zit vertraging in. En bij sommige aanvallen tellen minuten.

Ransomware is het bekendste voorbeeld. Zodra het actief wordt, begint het bestanden te versleutelen. Elke minuut die voorbijgaat betekent meer schade. Wacht je tot een analist de melding heeft gezien, beoordeeld en actie heeft ondernomen? Dan is de schade vaak al aangericht.

SOAR-platforms (Security Orchestration, Automation and Response) automatiseren de response. Detecteert het systeem verdacht versleutelingsgedrag? Dan kan het automatisch de getroffen machine isoleren van het netwerk. Geen wachttijd. Binnen seconden is de dreiging ingeperkt.

Geautomatiseerde playbooks

De automatisering werkt via playbooks. Dat zijn vooraf gedefinieerde scripts die stap voor stap beschrijven wat er moet gebeuren bij een bepaald type incident.

Voorbeeld: een medewerker klikt op een phishing-link.

- Markeer het account als gecompromitteerd

- Forceer een wachtwoordreset

- Blokkeer inlogpogingen vanaf onbekende locaties

- Scan recent verstuurde mails op tekenen van accountmisbruik

- Stuur melding naar de security-analist met samenvatting

Dit alles kan binnen minuten gebeuren, zonder menselijke tussenkomst. De analist krijgt een rapport van wat er is gedaan en kan bijsturen waar nodig.

Waar automatisering grenzen heeft

Volledig autonoom handelen heeft risico’s. Wat als het systeem een vals alarm automatisch escaleert en een kritiek productiesysteem offline haalt? De schade kan groter zijn dan de vermeende dreiging.

Daarom maken de meeste organisaties onderscheid tussen automatische acties met lage impact (account blokkeren, machine isoleren) en acties die menselijke goedkeuring vereisen (data wissen, systemen afsluiten). De AI doet het voorwerk, maar bij ingrijpende besluiten houdt een mens toezicht.

AI aan beide kanten: aanvallers versus verdedigers

Hier wordt het ongemakkelijk. Dezelfde AI-technologie die verdedigers helpt, is ook beschikbaar voor aanvallers. En ze maken er gebruik van.

Generatieve AI maakt phishing-mails die niet meer te onderscheiden zijn van echte communicatie. Geen spelfouten, geen vreemde formuleringen, geschreven in vloeiend Nederlands of perfect zakelijk Engels. De tijd van “Geachte klant, uw rekeningnummer is geblokkeerd” met drie typefouten is voorbij.

Kwaadaardige software wordt geoptimaliseerd door AI. Aanvallers testen hun malware tegen AI-detectiesystemen en passen aan tot het niet meer wordt opgemerkt. Een automatische wapenwedloop.

Deepfakes en voice cloning

Een nieuwe dreiging: deepfakes in zakelijke context. CEO-fraude waarbij oplichters zich voordoen als de directeur bestond al via e-mail. Nu kan het ook via video of audio. Een telefoontje dat klinkt als je manager, met het verzoek om een urgente betaling te doen. Een videoboodschap die eruitziet als een bekende collega.

De technologie om dit soort fraude te plegen wordt steeds toegankelijker. Wat vroeger geavanceerde kennis vereiste, kan nu met consumententools.

De balans

Het klinkt alarmerend, en dat is het ook. Maar er is een belangrijk verschil. Aanvallers moeten slechts een keer slagen. Verdedigers moeten consistent zijn. AI helpt om die consistentie te bereiken. Geen menselijke fouten door vermoeidheid. Geen gemiste alerts door drukte. Monitoring die nooit slaapt.

De realiteit is dat beide kanten AI gebruiken en zullen blijven gebruiken in de wereld van ai cybersecurity. De vraag is niet of je meedoet, maar hoe goed je meedoet. Organisaties die AI-beveiliging serieus nemen, staan sterker dan die het negeren.

AI-beveiligingstools voor het MKB

Tot voor kort was geavanceerde AI-beveiliging voorbehouden aan grote ondernemingen met eigen Security Operations Centers. Dat verandert. Er zijn nu oplossingen die ook voor middelgrote bedrijven haalbaar zijn.

Endpoint Detection and Response (EDR)

EDR-tools monitoren wat er op individuele computers en servers gebeurt. Ze combineren traditionele antivirusdetectie met AI-gedragsanalyse. Bekende namen: CrowdStrike, SentinelOne, Microsoft Defender for Endpoint.

De cloud-versies zijn ook voor mkb toegankelijk. Je betaalt per endpoint per maand, geen grote upfront-investering in hardware. Prijzen liggen rond de 5-15 euro per apparaat per maand, afhankelijk van de aanbieder en het pakket.

E-mail security

Aanvullingen op je bestaande e-mailbeveiliging die specifiek gericht zijn op phishing en business email compromise. Tools als Proofpoint, Mimecast en Abnormal Security gebruiken AI om verdachte mails te analyseren voordat ze bij medewerkers terechtkomen.

Veel van deze oplossingen integreren met Microsoft 365 of Google Workspace. De implementatie is vaak eenvoudiger dan je verwacht: een koppeling met je mailomgeving en het systeem gaat aan de slag.

Managed Detection and Response (MDR)

Geen eigen security-team voor ai cybersecurity? Dan is MDR een optie. Je huurt als het ware een extern Security Operations Center in. Zij monitoren je omgeving 24/7, onderzoeken alerts en schakelen bij incidenten.

Dit is de meest hands-off aanpak. Je levert toegang tot je systemen, zij doen de rest. Prijzen variëren sterk, maar reken voor een mkb-bedrijf op enkele duizenden euro’s per maand. Duur? Vergelijk het met de kosten van een fulltime security-specialist. Of met de schade van een succesvolle ransomware-aanval.

SIEM en SOAR voor mkb

Traditioneel waren SIEM-platforms complex en duur. Nieuwere cloud-native oplossingen maken het toegankelijker. Microsoft Sentinel bijvoorbeeld integreert met Azure en Microsoft 365 en hanteert een pay-as-you-go model.

Voor kleinere organisaties bestaan ook vereenvoudigde versies die de kernfunctionaliteit bieden zonder de complexiteit. Tools als Blumira of Huntress richten zich specifiek op het mkb-segment met eenvoudigere interfaces en behapbare prijzen.

Best practices voor AI cybersecurity

Technologie alleen is niet genoeg. Hoe je het implementeert en gebruikt, maakt het verschil.

Start met de basis

AI is geen vervanging voor fundamentele security-hygiene. Het is een aanvulling.

Voordat je investeert in geavanceerde AI-detectie, controleer of de basis op orde is:

- Zijn alle systemen up-to-date met patches?

- Is multi-factor authenticatie ingeschakeld voor kritieke accounts?

- Worden back-ups regelmatig gemaakt en getest?

- Hebben medewerkers basistraining in security-awareness gehad?

Een AI-systeem dat draait op een slecht onderhouden omgeving is als een alarmsysteem in een huis met open ramen. Het detecteert indringers, maar voorkomt ze niet.

Definieer wat normaal is

AI leert van data. Hoe beter het ai cybersecurity systeem weet wat normaal gedrag is in jouw omgeving, hoe nauwkeuriger het afwijkingen herkent.

Plan tijd voor een baseline-periode. Laat het systeem eerst observeren voordat je het actief alerts laat genereren. Anders krijg je een stortvloed aan meldingen over gedrag dat voor jouw organisatie volkomen normaal is.

Tune je systeem

Geen AI-oplossing werkt out-of-the-box perfect voor elke organisatie. Je zult moeten tunen. Welke alerts zijn relevant? Welke acties moeten automatisch gebeuren? Welke vereisen menselijke beoordeling?

Plan regelmatige evaluaties. Welke alerts bleken vals alarm? Welke echte incidenten werden gemist? Gebruik die informatie om het systeem te verbeteren.

Integreer met bestaande processen

AI-tools leveren alerts en inzichten. Maar wat gebeurt er vervolgens? Wie is verantwoordelijk? Wat is de escalatieroute?

Zorg dat je incident-response proces aansluit op de output van je AI-systemen. Een alert zonder actie is waardeloos. Documenteer wie wat doet, en oefen het regelmatig.

Blijf trainen

Dreigingen veranderen. AI-modellen kunnen verouderen. Wat vorig jaar werkte, is dit jaar misschien niet meer effectief.

Kies leveranciers die hun modellen regelmatig updaten. En blijf zelf leren. Het dreigingslandschap evolueert, en je kennis moet mee-evolueren.

De menselijke factor blijft cruciaal

Met alle nadruk op ai cybersecurity technologie is het makkelijk om te vergeten: de mens blijft de sleutel.

AI kan detecteren, analyseren en automatisch reageren. Maar strategische beslissingen, risicoafwegingen en uiteindelijke verantwoordelijkheid liggen bij mensen. De vraag is niet “vervangt AI de security-professional?” maar “hoe maakt AI de security-professional effectiever?”

Dat vraagt om een nieuwe skillset. Niet alleen technische kennis van aanvallen en verdediging, maar ook begrip van hoe AI-systemen werken, wat hun beperkingen zijn, en hoe je de output interpreteert.

Voor IT-managers betekent het nadenken over teamsamenstelling. Heb je mensen die met AI-tools kunnen werken? Moet je bijscholen of inhuren?

Voor ondernemers is de boodschap: investeer niet alleen in technologie, maar ook in de mensen die ermee werken. De beste AI-beveiligingstool in handen van iemand die niet begrijpt wat hij ziet, is minder waard dan een eenvoudiger tool in handen van een expert.

De kosten van niets doen

Een veelgehoord argument tegen investeren in security: “We zijn te klein om interessant te zijn voor hackers.” Dat klopt niet.

Kleine en middelgrote bedrijven zijn juist populaire doelwitten. Ze hebben vaak waardevolle data (klantgegevens, financiële informatie) maar minder geavanceerde beveiliging dan grote ondernemingen. Voor aanvallers is het een aantrekkelijke combinatie.

De gemiddelde kosten van een succesvolle ransomware-aanval voor een mkb-bedrijf lopen in de tienduizenden tot honderdduizenden euro’s (Hallo, 2024). En dan heb je het alleen over directe kosten: losgeld, herstel, gederfde omzet. Reputatieschade en verlies van klantvertrouwen komen daar bovenop.

Vergelijk dat met de kosten van preventie. Een paar honderd euro per maand voor goede endpoint-beveiliging. Een paar duizend voor managed detection and response. Het is een fractie van de potentiële schade.

AI cybersecurity is geen luxe meer. Het is een noodzakelijke investering in bedrijfscontinuiteit.

Veelgestelde vragen over AI cybersecurity

Conclusie: begin vandaag

De dreigingen worden geavanceerder. Aanvallers gebruiken AI. De vraag is niet of je als verdediger ook AI moet inzetten, maar hoe snel je ermee begint.

Het goede nieuws over ai cybersecurity: je hoeft niet alles tegelijk te doen. Begin met een inventarisatie van je huidige beveiliging. Waar zitten de grootste gaten? Welke processen kosten nu te veel tijd of leveren te veel ruis op?

Kies vervolgens een startpunt. Misschien is dat betere endpoint-detectie. Of een e-mail security-oplossing. Of een MDR-dienst die je ontzorgt. Wat past bij jouw situatie, budget en capaciteit?

Het belangrijkste is dat je begint. Cybersecurity is geen eindbestemming maar een continu proces. En AI is een krachtig hulpmiddel om dat proces beheersbaarder te maken.

Wat je vandaag kunt doen:

- Evalueer je huidige beveiligingssituatie: wat heb je, wat mist er?

- Onderzoek welke AI-tools passen bij jouw omgeving en budget

- Praat met je team over security-awareness en hun ervaringen met dreigingen

- Maak een plan voor de komende zes maanden

Hulp nodig bij je AI cybersecurity strategie?

Security is complex en de AI-markt is overweldigend. Je hoeft het niet alleen uit te zoeken.

Bij Red Factory helpen we bedrijven om AI praktisch in te zetten. Ook voor beveiliging. We kijken naar je specifieke situatie, adviseren over passende oplossingen en helpen bij de implementatie. Geen generieke adviezen, maar concrete stappen die passen bij jouw organisatie.

Benieuwd wat er mogelijk is? Neem contact op voor een vrijblijvend gesprek

Dit artikel is bedoeld om IT-managers en ondernemers op weg te helpen met AI cybersecurity. Heb je vragen over specifieke oplossingen of wil je sparren over je beveiligingsstrategie? We denken graag mee.